J.S. Held adquiere Clark Seif Clark y fortalece sus capacidades en la Costa Oeste para reclamos ambientales, disputas y respuesta ante catástrofes

LEER MÁSHaga clic en los siguientes enlaces para ir a una sección:

En los últimos 20 años, la tecnología ha cambiado la forma en que nos comunicamos, hacemos negocios y vivimos. Es poco habitual caminar por la calle de una ciudad y no ver a alguien usando algún tipo de tecnología. Se ha convertido en una parte integral e indispensable de nuestras vidas cotidianas.

El papel importante que tiene la tecnología en los negocios no puede subestimarse. Las empresas de todo el mundo dependen de la interconectividad digital para su crecimiento. Las organizaciones dependen de aplicaciones de gestión de proyectos, contabilidad, videoconferencias e Internet para mantenerse conectadas. La tecnología es clave para la eficiencia en la mayoría de las empresas, lo que ayuda a mejorar procesos, mantener el flujo de datos y reducir los gastos operativos.

Pero esta dependencia de la tecnología conlleva riesgos. Las compañías que dependen de la interconectividad digital son blanco de los delincuentes cibernéticos. Estas figuras amenazantes han encontrado formas de perturbar el entorno digital y sembrar el caos en empresas de todo el mundo.

Por ejemplo, las compañías que dependen de sistemas digitales interconectados para sus cadenas de suministro son susceptibles si esos sistemas digitales se ponen en riesgo. Un evento cibernético que afecte a cualquier parte de una red puede provocar una interrupción generalizada, demorar entregas de productos y provocar multas, pérdida de contratos o daños a relaciones y reputaciones comerciales. Las empresas deben comprender que las consecuencias de un evento cibernético pueden tener un gran alcance y afectar no solo su salud financiera, sino también su viabilidad y competitividad a largo plazo.

Este Manual de estrategias para interrupciones de negocios (BI) cibernéticas tiene el objetivo de ayudar a las empresas a atravesar las complejidades únicas a las que se enfrentan al prepararse para eventos de interrupciones de negocios cibernéticas. Este manual analiza cómo adoptar un enfoque proactivo respecto de las interrupciones de negocios, lo que incluye el análisis de riesgo, la cobertura de seguro, la respuesta ante incidentes y la planificación de la recuperación.

La mayoría de las organizaciones reconocen que los eventos no planificados pueden interrumpir las operaciones. Las organizaciones resilientes hacen la inversión en tiempo, dinero y otros recursos para planificar de qué forma minimizarán las interrupciones y reaccionarán ante ellas.

Planificar para interrupciones de los negocios suele implicar el desarrollo de un plan de respuesta ante incidentes, planes de recuperación ante desastres y planes de continuidad de las operaciones. Si bien todos estos planes están relacionados con la forma en que una organización debe actuar frente a un evento, hay diferencias claras que justifican desarrollar cada uno de ellos. Por ejemplo, en algunos casos, las organizaciones consideran implementar programas de respuesta ante incidentes y de continuidad de las operaciones para supervisar actividades de respuesta y resiliencia en toda la empresa, con planes separados para diversas partes del negocio (por ejemplo, la parte de seguridad cibernética o ambiental).

Los planes de respuesta ante incidentes se centran en la forma en que una organización detecta incidentes, responde a ellos y se recupera de estos. Los planes de recuperación ante desastres suelen ser específicos de un sistema (por ejemplo, un servidor de aplicaciones), son desarrollados por el propietario del sistema y están fuera del alcance de este documento. Los planes de continuidad de las operaciones se centran en la forma en que una organización mantendrá las operaciones críticas, posiblemente con una capacidad reducida, durante un evento disruptivo. Idealmente, estos tres planes se desarrollan en conjunto y se complementan entre sí.

¿Por qué las organizaciones deben prepararse para interrupciones de los negocios?

Si bien no es posible evitar todas las interrupciones de un negocio, una organización puede reducir significativamente los costos relacionados con una interrupción y, en algunos casos, permitirle sobrevivir a una crisis.

Por ejemplo, supongamos que un fabricante de neumáticos pequeño utiliza una máquina y un software de terceros para hacer un seguimiento de los números de lote y estampar números que permiten el seguimiento (como números de serie o de lote) a los neumáticos terminados. Si los servicios de este proveedor se interrumpen debido a un evento propio (por ejemplo, secuestro de datos o ransomware), el fabricante de neumáticos ya no puede enviar neumáticos. Si el fabricante es responsable de suministrar neumáticos a un fabricante de equipos originales de automóviles de gran envergadura, podría enfrentarse a multas y no sobrevivir ni siquiera unos días, y mucho menos semanas, sin una planificación eficaz.

Si este fabricante de neumáticos hubiera planificado las interrupciones del negocio antes de la disrupción de su proveedor, probablemente hubiera identificado la capacidad de seguimiento de lotes como un aspecto clave de la producción. Podría haber identificado a un proveedor secundario o desarrollado un proceso manual para no detener el proceso de fabricación mientras se buscara una alternativa.

Desarrollar un plan de respuesta ante incidentes eficaz es una tarea que requiere mucho tiempo. Es necesario tener una comprensión sólida del negocio de una organización, su entorno operativo, su personal y recursos disponibles, y los tipos de eventos que podrían afectarla. No se aconseja comprar un plan completo o una plantilla, y adoptarlo sin personalizarlo.

Si bien una organización puede contratar a expertos en el campo de la respuesta ante incidentes para que ayuden a desarrollar un plan, estos planes se desarrollan de manera más eficaz con la participación de partes interesadas clave de toda la organización. Esto garantiza la relevancia del plan y ayuda a acelerar su adopción.

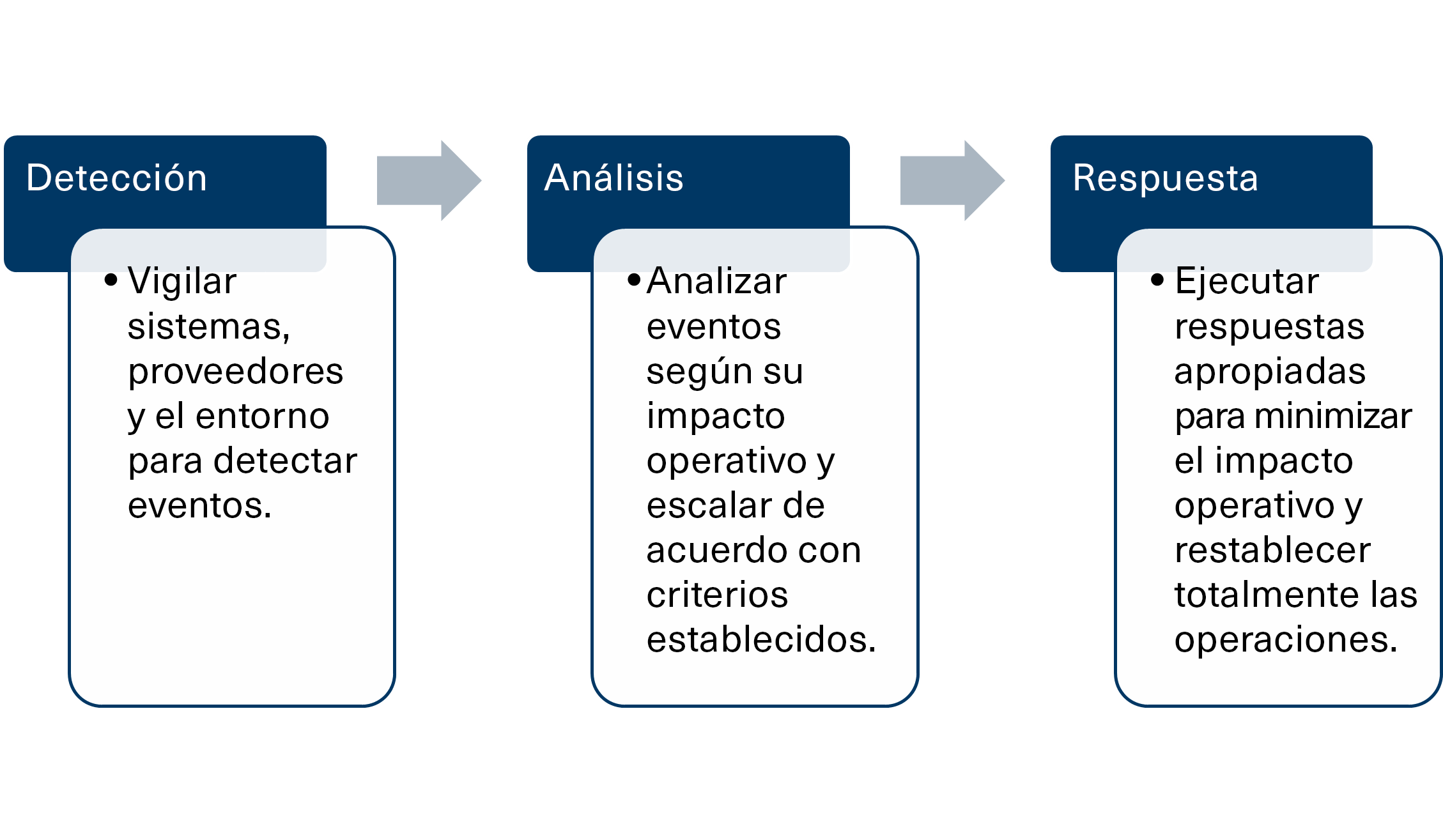

La mayoría de los planes de respuesta ante incidentes incluyen tres componentes principales, que siguen la secuencia de la forma en que una organización reaccionará ante los eventos. Estos incluyen detectar eventos, analizar eventos y responder a eventos.

Antes de que una organización pueda responder a un incidente cibernético, primero debe poder detectar cuándo se produce uno. Un evento cibernético o ciberevento puede ser cualquier actividad informática que afecte a la organización o sus activos, por ejemplo, un usuario que inicia sesión en su correo electrónico, la interrupción en el funcionamiento de un sitio web o la apertura de un área confidencial después del horario laboral. Por lo general, las organizaciones identifican los eventos mediante el monitoreo de sus sistemas, al suscribirse a fuentes de información externas (como las alertas de vulnerabilidad críticas publicadas por la Agencia de Seguridad de Infraestructura y Cibernética [CISA] o asesores específicos de la industria), en su comunicación con clientes y proveedores clave, y por otros medios.

No es poco común que una compañía se entere de una entidad externa, como organismos de aplicación de la ley, que tiene una infección de software malicioso o malware de la que antes no estaba al tanto. Establecer relaciones con organismos de aplicación de la ley locales y federales, y representantes de la CISA siempre es una buena idea.

Idealmente, un plan de respuesta ante incidentes documenta la forma en que una organización hará lo siguiente:

Una vez que la organización puede detectar en forma habitual la mayoría de los eventos, debe tener un mecanismo para analizar esos eventos y reaccionar a ellos. Ninguna organización tiene el tiempo, el dinero y los recursos para tratar cada evento de la misma forma. Los planes de respuesta ante incidentes deben documentar los criterios para clasificar eventos y determinar qué es un incidente en comparación con una crisis; en otras palabras, la diferencia entre un evento que requiere una respuesta y uno que puede amenazar la supervivencia del negocio.

El proceso de desarrollar estos criterios debe tener en cuenta las operaciones, finanzas y obligaciones de una organización (por ejemplo, para prestar un servicio crítico a los suscriptores), y factores similares. Los criterios deben desarrollarse con la participación de los directivos y ser aprobados por el equipo de gerencia ejecutiva de la compañía. Este será uno de los estándares utilizados para determinar cuándo es necesario notificar los incidentes a los directivos ejecutivos.

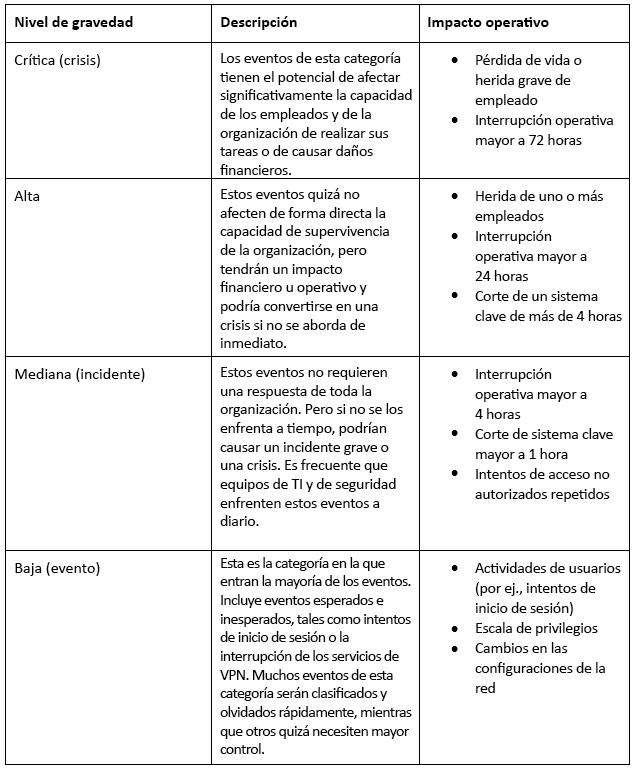

A menudo, los planes de respuesta ante incidentes definen diversos criterios y, luego, proporcionan un cuadro de eventos de ejemplo para ayudar al personal a comprender mejor cómo clasificar los eventos (ver figura 1). En algunos casos, es posible que las organizaciones creen cuadros separados para impactos en los empleados, operativos y financieros. Los criterios deben revisarse y actualizarse de manera periódica para garantizar que estén alineados con el negocio.

Figura 1: identificar ejemplos puede ayudar a los equipos de respuesta ante incidentes a clasificar mejor los eventos cuando se producen.

Una vez declarado un incidente o una crisis, una organización debe responder. Esta sección del plan de respuesta ante incidentes identifica roles y responsabilidades, líneas de tiempo para la recuperación, listas de verificación y otras herramientas que la organización debe utilizar para responder a un evento. La respuesta ante incidentes, a menudo, dispara procedimientos de copia de seguridad de datos, comunicaciones de crisis, deberes alternativos para empleados afectados y, en algunos casos, la interrupción de las operaciones que no son críticas hasta que el incidente esté contenido.

La mejor práctica es revisar en forma rutinaria e iterar los planes de respuesta ante incidentes para alinearlos mejor con el negocio y reducir aún más el impacto de cualquier incidente. Muchas compañías hacen revisiones posteriores a las acciones luego de todos los incidentes y las crisis para obtener aprendizajes mientras son recientes.

Los roles y las responsabilidades clave que todo plan de respuesta ante incidentes debe abarcar incluyen los siguientes:

Terceros comúnmente involucrados en la respuesta ante incidentes

- Asesores legales para violaciones

- Contadores forenses

- Expertos en análisis forense digital

- Relaciones públicas

- Consultores en restauración y recuperación

- Expertos en extorsión cibernética

- Servicios de monitoreo de crédito o notificación

- Corredores de seguro

- Compañías aseguradoras

- Organismos de aplicación de la ley

Al igual que con los planes de respuesta ante incidentes, es fundamental que las organizaciones se tomen el tiempo de desarrollar planes de continuidad de las operaciones personalizados que se ajusten a la singularidad de sus operaciones. Incluso dos compañías en la misma industria tendrán diferentes formas de operar. Las organizaciones pueden consultar a expertos externos, pero no deben esperar que estos puedan desarrollar planes de continuidad de las operaciones exhaustivos sin una participación significativa de las partes interesadas internas.

Los planes de continuidad de las operaciones tienen el objetivo de mantener operaciones críticas frente a un evento. Por lo tanto, las organizaciones primero deben identificar sus operaciones críticas, dependencias clave, obligaciones y otros aspectos de su negocio.

Luego, deben clasificar estos aspectos para determinar cuáles son los más importantes para la supervivencia y el éxito de los negocios. Esto puede hacerse mediante análisis del impacto de los negocios, talleres de cuantificación para comprender mejor los impactos financieros de posibles eventos y análisis de riesgo para determinar en qué líneas de negocios es mayor el riesgo.

Una vez completados el análisis y el establecimiento de prioridades, las organizaciones pueden desarrollar estrategias de mitigación y planes respecto de cómo mantendrán en funcionamiento las operaciones críticas durante una interrupción. Algunas de las estrategias pueden ser buscar proveedores alternativos para recursos clave, rentar y equipar instalaciones alternativas, eliminar el uso de tecnologías vulnerables o reducir las operaciones durante un período.

Estos procesos deben plasmarse en documentos escritos, y su eficacia debe comprobarse durante ejercicios periódicos. La capacitación también debe reforzar lo que los empleados deben hacer durante las interrupciones.

Seguro por interrupciones de negocios: de bienes a riesgo cibernético

Hace más de 200 años, la industria de seguros reconoció que la pérdida de bienes tangibles podía tener consecuencias financieras que van mucho más allá del valor real de los bienes dañados o destruidos. De hecho, una interrupción a las operaciones comerciales, sin importar la causa, puede ser devastadora para una empresa.

A lo largo del tiempo, la interrupción de los negocios se convirtió en un componente fundamental de las pólizas de seguro de bienes comerciales. Con el reconocimiento del riesgo que representan las amenazas cibernéticas (y la necesidad de que los productos de seguro aborden esos riesgos), la cobertura de las interrupciones de negocios se ha adaptado a los riesgos cibernéticos y ahora es un componente esencial de una póliza de seguro de riesgo cibernético.

NOTA: si un evento cibernético provoca daños en los bienes que tienen como resultado una interrupción de los negocios, es posible que una póliza de bienes responda si una póliza de riesgo cibernético no brinda cobertura.

Los seguros de riesgos cibernéticos están diseñados para cubrir pérdidas financieras que surjan de eventos cibernéticos, como filtración de datos y ataques de ransomware. Por lo general, las pólizas incluyen un conjunto de coberturas, como las siguientes:

Si bien todas estas coberturas son partes importantes de un programa de seguro cibernético integral, en este caso, nos centramos en la cobertura para la interrupción de los negocios que está disponible en casi toda póliza de riesgos cibernéticos.

El objetivo del seguro para interrupciones de negocios es lograr que la entidad asegurada vuelva a la posición en que hubiera estado si el evento disparador no se hubiera producido, con sujeción a determinadas limitaciones y exclusiones. Para muchos, la cobertura para interrupciones de negocios es el componente más importante y menos comprendido de un programa de seguro de riesgos cibernéticos.

La pérdida por interrupciones de negocios en la mayoría de los formularios de seguro de riesgo cibernético se calcula como la suma de las ganancias netas perdidas debido a un corte o interrupción en el sistema informático, y los gastos que deben continuar durante la interrupción. [1] Independientemente del texto específico de la póliza, el objetivo debe ser cubrir la pérdida real sufrida para la organización. [2]

Actualmente, la mayoría de las organizaciones dependen de sistemas informáticos para funcionar; es probable que un corte prolongado de estos sistemas lleve a gastos o pérdidas de ingresos significativos. Es importante que las organizaciones cuantifiquen sus posibles pérdidas ocasionadas por diferentes tipos de eventos cibernéticos para determinar la cantidad de la cobertura por interrupciones de negocios cibernéticas que necesitan, si es que la necesitan.

El alcance de la cobertura por interrupciones de negocios en formularios de pólizas por riesgos cibernéticos se ha ampliado desde que se agregaron por primera vez hace unos 20 años. Si bien la cobertura se puso a disposición en primer lugar principalmente para el corte de un sistema informático del asegurado provocado por un ataque malicioso, actualmente, está disponible en forma rutinaria para cortes que no son provocados por ataques externos. Esto, a menudo, se denomina cobertura por "fallas de sistema". Hoy en día, también hay cobertura disponible para interrupciones de negocios de un asegurado provocadas por el corte de sistemas informáticos controlados por proveedores de servicios de TI tercerizados y posiblemente muchos otros.

El seguro por interrupciones de negocios es complejo. La terminología varía entre distintas compañías aseguradoras, y los términos pueden variar entre los formularios de las pólizas.

Más allá de la fórmula utilizada para calcular los ingresos de negocios en sí, los límites de la responsabilidad contratados y las retenciones autoaseguradas, los siguientes términos pueden afectar el alcance de la cobertura proporcionada y el monto de la pérdida recuperable:

También deben tenerse en cuenta las exclusiones. Por lo general, la cobertura por interrupciones de negocios cibernéticas no está disponible para un evento que implica daños a bienes físicos o que es ocasionado por un peligro natural; es posible que la cobertura por interrupciones de negocios esté disponible para estos eventos en una póliza de bienes. Las pólizas de riesgos cibernéticos suelen excluir la cobertura de eventos provocados por una falla de infraestructura (agua, electricidad, Internet) y por acciones gubernamentales. Algunos gastos, como los costos para defender juicios, a menudo, no se incluyen en el seguro de interrupciones de negocios cibernéticas, pero podrían estar cubiertos en virtud de una parte diferente de una póliza de riesgos cibernéticos u otra póliza de seguro.

Interrupción de los negocios en la atención médica

Un hospital de gran envergadura es víctima de un ataque de ransomware, que encripta múltiples servidores, lo que incluye las copias de seguridad del hospital. El hospital debe enviar a sus pacientes de la sala de emergencias a otros hospitales. Las máquinas de diagnóstico por imágenes y otros dispositivos no funcionan. Las citas y cirugías se reprograman o cancelan. Es necesario contar con personal adicional, ya que las historias clínicas deben completarse a mano. Y se pone en riesgo y filtra información confidencial de los pacientes. El hospital tarda más de un mes en volver a estar totalmente operativo, incluso después de pagar un rescate.

Los costos de restauración, el lucro cesante y los gastos adicionales son de mucho más de 60 millones de dólares. Este monto no incluye el pago del rescate de 10 millones de dólares ni los costos de asesores legales para violaciones, investigaciones forenses, notificación a pacientes, investigaciones reglamentarias y defensa y conciliación de demandas colectivas de terceros.

Estos costos se suman rápidamente. Es imprescindible que un negocio complete la debida diligencia antes de un evento para asegurarse de tener una cobertura de seguro adecuada.

Una vez que queda claro que se ha producido un evento cibernético, es importante actuar de inmediato. Si una organización tiene un plan de respuesta ante incidentes, este debe dispararse, y el equipo de respuesta ante incidentes debe seguirlo. Si su organización debe responder a un evento cibernético, usted debe hacer lo siguiente:

Es importante recordar que responder a un evento cibernético y enviar un reclamo por interrupciones de negocios es un proceso. Confíe en los expertos que contrató, en especial, en su corredor y contador forense, para obtener orientación. La resolución de reclamos por interrupciones de negocios puede demorar meses según la complejidad del reclamo. La comunicación es clave para hacer que este proceso sea más eficiente.

A medida que la tecnología siga mejorando, las empresas la utilizarán para la eficiencia, la productividad y el crecimiento, por lo que seguirán siendo vulnerables a interrupciones relacionadas con la tecnología. La forma en que las organizaciones respondan a una interrupción determinará, en algunos casos, si seguirán prosperando o si siquiera sobrevivirán.

Los seguros de riesgos cibernéticos, y en particular la cobertura contra interrupciones de negocios, puede ayudar a las empresas a mitigar este riesgo. No obstante, las empresas no tienen que atravesar estos riesgos solas.

Los consultores de riesgos cibernéticos pueden ayudar a su organización a evaluar su exposición a amenazas cibernéticas, problemas de privacidad que no estén relacionados con la filtración de datos y otras formas de delito cibernético. Estos especialistas también pueden ayudarlo a determinar los posibles impactos financieros de los eventos cibernéticos y a desarrollar estrategias para mitigarlos.

Su corredor puede ayudarlo a atravesar las complejidades de las pólizas de seguro de riesgos cibernéticos, lo que garantiza que una empresa cuenta con una protección adecuada contra amenazas cibernéticas que están en evolución y, a la vez, optimiza la cobertura de seguro. Un corredor experimentado e informado puede ayudarlo a elegir las pólizas correctas y los límites de cobertura apropiados, y puede actuar como intermediario entre usted y su aseguradora durante el proceso de reclamo.

También es clave para este proceso tener a un contador forense en su equipo de respuesta ante incidentes. Estos profesionales pueden proyectar pérdidas futuras y evaluar la eficacia de sus planes de continuidad de las operaciones. Durante el proceso del reclamo, un contador forense puede ayudarlo a cuantificar su impacto financiero y cualquier pérdida de ingresos debido a un evento. Luego del incidente, los contadores forenses pueden ayudar a preparar informes detallados, como una prueba del siniestro, para enviar a su aseguradora en cumplimiento de su póliza. [3]

Adelantarse a los actores de amenazas cibernéticas puede parecer un trabajo de tiempo completo, pero es fundamental confiar en expertos que lo pongan en el mejor lugar financiero posible para la recuperación. No espere hasta que se produzca un evento cibernético para comprender plenamente el impacto que esto pueda tener en su empresa; comience a planificar hoy mismo para estar listo para un evento cibernético mañana.

Preguntas preliminares para el asegurado:

Por lo general, estas solicitudes se hacen de forma que incluyen períodos previos a la pérdida, durante la pérdida y posteriores a la pérdida a fin de permitir la proyección de resultados operativos (tendencia), la actividad real durante la pérdida en comparación con las proyecciones y las operaciones posteriores a la pérdida para identificar cualquier ajuste posible. Los períodos y registros solicitados variarán según las respuestas a las preguntas detalladas en el Apéndice A.

[1] En forma alternativa, la pérdida puede calcularse determinando el lucro cesante de la empresa durante la interrupción y restando los costos variables ahorrados cuando la empresa no estaba operando. El primer enfoque, a menudo, se denomina método de "ganancia bruta"; el enfoque que se describe en esta nota al pie es el método de "ingresos brutos".

[2] Por ejemplo, con interrupciones parciales, los gastos continuos se compensan con los ingresos reales obtenidos durante el período de la pérdida.

[3] La mayoría de las pólizas de seguro de riesgo cibernético con cobertura contra interrupciones de negocios proporcionan un sublímite para costos de preparación de prueba del siniestro, lo que incluiría costos de contabilidad forense.

Con especialistas en equipos y contadores forenses ubicados en todo el mundo, nuestros expertos en daños cibernéticos brindan soluciones personalizadas y de alta calidad para los ataques cibernéticos.

Nuestro equipo de expertos en equipos está capacitado para identificar y validar un incidente cibernético, medir el alcance del impacto y analizar los costos incurridos. Con este protocolo, nuestros expertos pueden determinar cambios significativos en la red general. Este análisis permite a nuestros expertos determinar el período exacto de interrupción (POI) relacionado con el evento de la pérdida por interrupción del negocio.

Nuestros contadores forenses trabajan para recopilar y revisar los registros operativos y financieros de la parte afectada, así como datos comparativos de la industria, para cuantificar los daños por interrupción del negocio y los gastos adicionales.

Juntos, nuestros expertos técnicos y contadores forenses pueden cuantificar adecuadamente todos los daños del evento y brindar la solución integral y personalizada que necesitan nuestros clientes.

Lo que hace que Lockton se destaque es también lo que nos hace mejores: la independencia. Lockton, que es de propiedad privada, empodera a sus más de 12,500 asociados que operan comercialmente en más de 140 países para que se concentren únicamente en las necesidades de las personas, el seguro y el riesgo de los clientes. Con su experiencia internacional, Lockton brinda profundos conocimientos de la industria y especialización en productos con una pasión por atender a los clientes. Para obtener más información, visite global.lockton.com.

El ecosistema de la seguridad moderna es diverso y cambiante, un lugar donde el riesgo cibernético es prioritario para los líderes de todos los niveles, y las amenazas a la seguridad/privacidad de la información y los datos evolucionan a la velocidad...

En la Parte II de cómo abordar los desafíos de los reclamos cibernéticos, identificamos falencias en la cobertura y soluciones rápidas para un proceso de reclamos más ágil...